1窃电手法分析

窃电行为主要是根据电压、电流、功率三方面因素而展开,因此一般来说窃电特征主要有:1.1选择改变电流进行窃电

首先,如果断开电流互感器二次侧,或者将二次侧进行分流,那么电流幅值将会从大变小,甚至电流幅值将会变为0[2]。其次则是电流互感器铭牌,如果将原有的大电流比电流互感器铭牌更换为小电流电流互感器铭牌,那么电流互感器互比将会发生改变。最后则是电流互感器如果将二次极性反接,将会导致电流表倒走。

1.2选择改变电压进行窃电

首先,断开电压互感器保险或者在二次回路安装开关,就能够随时随地断开电压来进行窃电。其次则是在使用的过程中故意破坏电压线芯线或者压接外层塑料。最后则是反接电压互感器,就能够让电能表出现倒走的情况。

1.3选择改变电表内部结构和接线方式进行窃电

如果选择了这种方式进行窃电,主要的特征有:首先机械转动部分受损坏,因此时间常数或者传动部分将不会显示。其次则是窃电人员将会使用永磁铁来导致秒表越走越慢。随后则是可以增加表电流线圈,从而导致电流变小,接下来则是将电表内部的相互顺序进行调换,这能够改变原有的电压与电流之间的相位关系。最后则是混淆用户电流电流线段,主要的目的就在于让别人替自己交电费。

2依托数据挖掘技术,构建反窃电管理系统

2.1数据处理工具

以数据挖掘技术为基础的反窃电管理系统,在对各业务系统中的数据进行处理时所使用的工具为ETL,即数据仓库技术,其可以将数据从来源端抽取、转换、清洗、加载至目的端。第一,在数据抽取环节,主要是在数据接口读取各业务系统中的各类数据,并在临时中间库中将数据存储起来,备用。数据可能是异构、分散、无序的。第二,在数据转换环节,主要是按预先设计的规则,将格式不同的各种数据转换为格式统一的数据。第三,在数据清洗环节,根据切比雪夫原理,设计一个判别区间,对数据的“噪声”进行评估,“噪声”值超出范围的时候将其清除,填补清除区间的值时采用历史平均数据。第四,在数据加载环节,将所有处理完的数据导入数据库,为数据挖掘模型的构建提供支持。引入基于工作流的ETL模型体系结构,来进行数据加载。

2.2构建反窃电模型

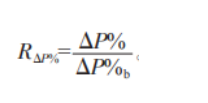

反窃电模型的作用是对多种来源的模糊、随机、有噪声、不完整的海量数据信息进行提取,挖掘、呈现数据间的内在规律,将数据转换成知识。反窃电模型主要包括以下几种:(1)实时线损计算分析模型。该模型可以根据台区、线路归属,将对应电表的实时电量提取出来,对台区、线路的实际线损(ΔP%)进行统计,并将周期线损曲线绘制出来。而台区、线路的理论线损,是以典型负荷日为根据,如最小或最大负荷日的负荷情况,并考虑一般负荷日的负荷情况、线路参数、变压器等因素,来对典型复合日的理论线损值进行计算,包括最小线损值(ΔP%min)、最大线损值(ΔP%max)、平均线损值(ΔP%av)。然后对比分析理论线损值、实际线损值的差异,若比值不在定义范围之内,则该台区、线路存在异常。针对某一台区或某一线路,可采取递归分析法,对其历史线损平均水平进行挖掘,并将其当作线损标准值(ΔP%b),然后对线损偏移度(RΔP%)进行计算,计算公式为:

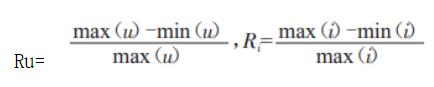

若计算得出线损偏移度>1,则可判定该台区、线路存在异常用户。(2)用户用电异常对比分析模型。窃电用户的电量属性,必然与其历史特征值,即历史同期用电情况存在明显差异。定义实际电量(W)s与历史特征值(Wb)之间的比值为电量差异度(Rw)。电量差异度较大的用户,便是窃电嫌疑用户。与此同时,针对三相用户,可应用三相电压不平衡度(Ru)、三相电流不平衡度(R)i来对电压、电流异常变化情况进行表征。

对应Rw、Ru、Ri,可定义标准Rwb、Rub、Rib,与定义标准进行比较,明确异常用户的特征属性。

(3)用户负荷曲线实时显示模型

随着智能电表在我国的推广与普及,用电信息采集系统的数据采集任务可以“分钟”实现,可在此基础上对用户负荷曲线进行绘制,并与在历史数据基础上绘制的标准负荷曲线进行比较,从而直观判断用户的用电情况是否处于合理区间,并以此判定窃电嫌疑用户。上述3个模型,还应结合大量其他数据作为分析技术,以已有历史数据为根据,对有关用电量、线损、三相电压、三相电流的数据进行统计,并加载至模型中,为相关分析提供良好基础。

2.3反窃电模型与数据挖掘技术的结合

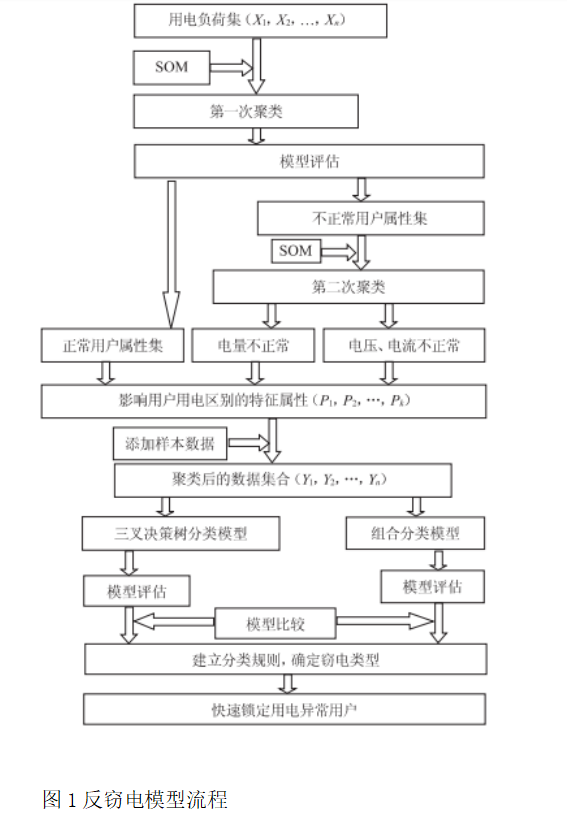

构建反窃电模型之后,可借助数据挖掘技术的数据聚类、数据分类功能,来筛选用户的用电行为。针对大量复杂数据,可采取聚类方法,根据数据特性,实现数据的自动聚类,并对用户的电量差异度(Rw)、三相电压不平衡度(Ru)、三相电流不平衡度(R)进行i计算,明确用户正常、非正常用电的特征属性。在此基础上,还可采取分类方法,将用户正常、非正常用电的特征属性转化为欠流法窃电、欠压法窃电、其他方法窃电等明确的窃电类型。反窃电模型流程如图1所示。SOM为自组织特征映射网络,用电负荷集{X1,X2,…,Xn},其中X1为来源于各业务系统针对某一台区、某一线路、某一用户的有关联的数据。聚类:第一次聚类以台区或线路为单位,开展线损判断,区分正常、非正常线损的台区或线路;第二次聚类以用户为单位,从电量、电流、电压等角度开展用电信息分析,区分正常、非正常用户的用电特征。分类:以聚类结果为根据,设定分类规则,明确窃电类型,锁定窃电行为。

3结语

综上所述,本文在深入分析数据挖掘技术优势及传统反窃电工作存在的不足的基础上,借助数据挖掘技术,构建反窃电管理系统。该系统可以在提取各业务系统海量信息的基础上,计算线损偏移度、电量差异度、三相电压不平衡度、三相电流不平衡度等,并与标准数据进行对比,以判断窃电范围、锁定窃电目标。反窃电管理系统的构建有利于提高反窃电工作效率与质量,从而维护电力企业的经济效益。

参考文献

[1]金保华,张明星,吴怀广,等.一种基于电力大数据的反窃电预测方法[J].轻工学报,2020,35(4):81-87.

[2]刘宝云,崔文,张晓华,等.数据驱动下窃电智能分析系统的研究[J].吉林电力,2020,48(3):24-27.

[3]张宇帆,艾芊,李昭昱,等.基于特征提取的面向边缘数据中心的窃电监测[J].电力系统自动化,2020,44(9):128-137