1 交换机端口安全应用场景

在一个对网络安全有要求的场景中,然而设备又无法做到彻底物理隔绝时,这就需要通过在设备上进行配置,限制连接到设备端口上的用户PC,仅指定用户可以连接到端口,并正常使用网络,其他用户即使连接上端口,也无法使用。配置完成后,无须管理员经常维护。这可以防止公司内部的网络攻击和破坏行为,不仅为员工分配了固定的合法IP地址,而且还限制了只允许分配的合法IP地址可以使用网络,并不得随意连接其他主机。

2 端口安全概述

端口安全是指通过定义报文的源MAC地址来限定报文是否可以进入交换机的端口,可以静态设置特定的MAC地址或者限定动态学习的MAC地址的个数来控制报文是否可以进入端口。只有源MAC地址为端口安全地址表中配置或者学习到的MAC地址的报文才可以进入交换机通信,其他报文将被丢弃。交换机端口安全可以设定端口安全地址绑定IP+MAC,或者仅绑定IP实现。

安全端口最大连接数,指的是允许此端口通过的最大MAC地址的数目,控制交换机端口下连主机的数量。既可以通过手工配置端口的所有安全地址,也可以通过端口自动学习地址,这些自动学习到的地址将变成该端口上的安全地址,直到达到最大个数。

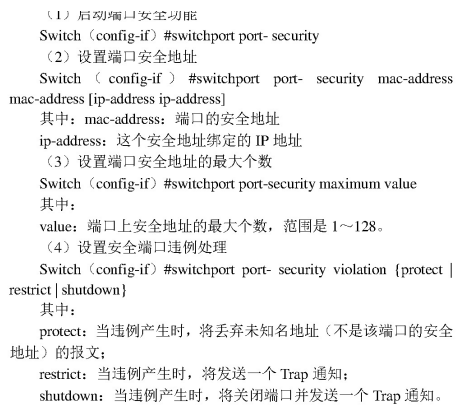

安全端口违例的处理模式有三种,protect:当安全地址个数满后,安全端口将丢弃未知名地址(不是该端口的安全地址中的任何一个)的数据包;restrict:产生违例时,发送一个Trap通知;shutdown:产生违例时,发送一个Trap通知且关闭端口,端口进入“err-disabled”状态,之后端口将不再接收任何数据帧。

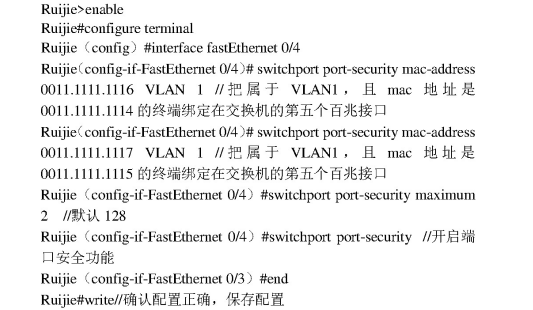

3 锐捷设备的交换机安全端口配置命令

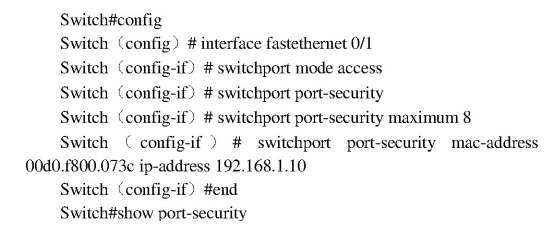

案例1在交换机Fa 0/1端口上设置端口安全功能,最大连接数设置为8。

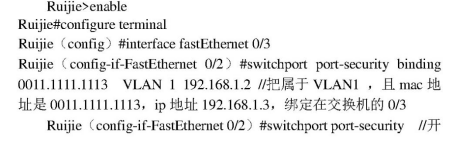

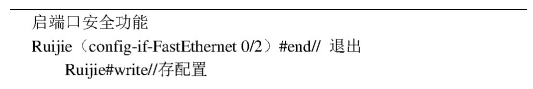

案例2要求F0/3端口只能接入192.168.1.3且mac地址是0011.1111.1113的电脑

案例3要求F0/4端口要求只能接入ip地址是192.168.1.4的电脑,mac地址无要求。即F0/4下的电脑ip地址只能成192.168.1.4

(5)要求F0/5接口只能接入PC6和PC7,其他电脑即mac地址接入了也不能通信

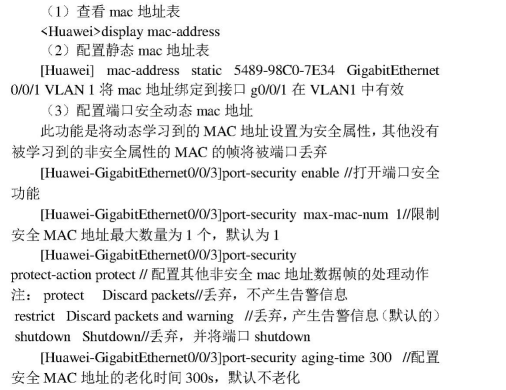

4 华为设备的交换机端口安全配置

5 结束语

网络安全是国家安全的奠基石,目前国家也越来越重视网络安全。网络中设备很多,有防火墙、路由器、交换机等,本文主要讲了交换机的端口安全。网络安全任重道远。

参考文献

[1]张晓峰明.交换机端口安全防护措施在内网中的应用[J].电子技术与软件工程,2017.