当下社会的各领域中广泛地使用计算机以及网络,极大地促进了生产力的提高,减轻了工作的负担以及工作的难度,并大大提高了人们的生活质量。同时,网络的高度共享性以及共享性对用户的信息安全造成很大威胁。确保计算机网络信息安全系统建设的科学性,是互联网公司为推进网络进步而正在加强的一项重要任务。

1.2020年我国网络安全市场现状及产业结构趋势分析

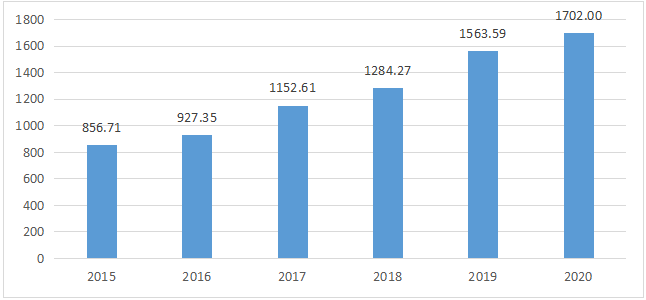

网络的持续发展以及物联网、5G、云计算、大数据等新一代信息技术的全面应用,进一步强调了网络安全的重要性,并继续扩大了市场的规模。到2020年,该行业的规模估计约为1702亿元,增长率在8.85%左右。

图1 2015-2020年中国网络安全市场规模及预测(亿元)

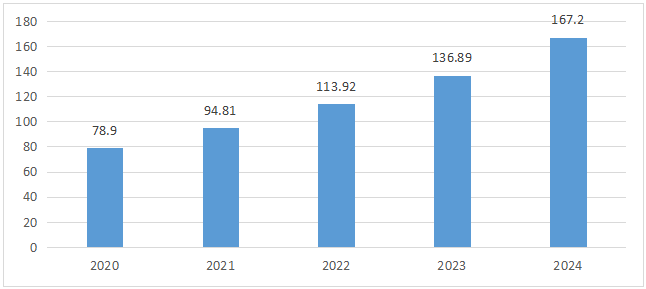

当前,中国网络安全产品以及服务的总体发展相对稳定,技术布局相对完善,网络安全市场的支出正在增加。根据预测,到2020年,中国网络安全市场的总体支出将达到78.9亿美元,增长率是11%。其中,安全硬件将在中国总体的网络安全支出中占主导地位。

图2 2020-2024年中国网络安全市场支出预测(亿美元)

2.计算机网络以及信息系统面临的安全隐患

2.1信息的共享隐患

交流以及共享是网络信息在交流中的主要特点。这样可以共享信息以及资源,提高工作的质量以及效率效率,并更有效地管理、规范工作中的不同内容,然而出现的问题更加明显。资源共享的便利性与危险共存。这为不良的社会人士提供了某些可乘之机,并在共享资源的帮助下威胁了计算机网络以及信息系统。攻击甚至直接损坏的网络系统,以获取隐秘信息也是网络安全的管理人员应注意的主要安全问题。

2.2网络的开放性隐患

计算机技术的发展与网络的开放性息息相关。基于此也开发了计算机管理系统,这是人们智慧的产物。这同时网络系也更加复杂,该网络系统由各种软件系统以及硬件设备组成,它们是运行的基本动力,并在运行当中引起网络问题。这些问题本身比较繁琐以及复杂,需要研究人员以及用户针对特定的问题建立针对性的解决方案,从而十分需要计算机网络以及信息系统的支撑。

2.3网络的边界隐患

建立以及研究网络当中,主要集中在构建网络的过程上。为确保计算机网络信息以及信息系统的正常运行,必须广泛且全面地处理边界,优化整个网络的运营结构,以有效满足网络使用需求。然而,在计算机系统的实际运行中,网络边界具有很大的不确定性,尽管信息传输路径在不断扩大,然而安全风险也在迅速增加,这也影响了信息传输。

3.计算机网络与信息安全系统的构建方案

3.1建立网络的监听模块

网络监听技术旨在启用网络数据的传输功能,及早地发现问题,扮演特定的监视角色,并帮助网络的管理人员能合理对其网络进行规划并解决隐患。该技术可有效对计算机网络的系统以及黑客攻击中的漏洞进行监听。如果检测到网络的安全隐患,将采取及时且有效的预防措施来拦截非法的入侵者。此外,该技术也能监视网络流量的状态。网络监视模块的三个主要组件是QRP欺骗、协议分析以及数据包拦截,可以禁止未经允许的计算机访问,以避免发生信息资源的泄漏。

3.2建立用于移动设备的访问控制模块

当前,很多人将一些重要的文档信息存储在各种的电子设备上,例如技术数据、考试信息以及人员档案等。可以通过使用USB接口的复制功能收集数据来节省大量的时间。在此阶段,防止敏感信息的丢失是一个重要问题,病毒很容易入侵USB设备,然而如果没有USB设备的接口,鼠标以及键盘等公共资源将无法使用,办公室的效率将大大降低,并且打印机设备将停止工作。

3.2建立屏幕的录制模块

此类模块的功能是记录正在运行的计算机屏幕。这使管理人员可以实时监控员工的行为,防止信息泄漏的发生,并实时进行监控。这一模块最明显的方面是,它在运行时仅占用很少的计算机内存,并且仅占用很少的资源。与传统的屏幕录制软件相比,录制的图像清晰、明了,并且用于录制文件的存储空间很小,该模块具有明显的优势,可以系统地记录屏幕的工作流程,帮助管理员快速地确定信息泄漏的原因。

4.建立计算机网络与信息安全的技术策略

4.1引入安全加密技术

为了确保计算机网络以及信息安全系统免受攻击,必须有效地实施安全加密技术,以防止数据资源被盗,并将网络通信安全性提高到一个新的水平。这种技术使用加密技术来实现数据的转换目的,可以确保网络通信的安全性,并阻止非法的入侵行为,可以随时保持数据的完整性,就像在其周围添加外壳以防止未经授权的入侵一样。

4.2网络安全技术

网络安全技术工具可以维护网络的安全,在安全预防措施的教育中发挥特定的作用,使用户能够获得有关计算机安全管理的新见解以及知识,并提高用户的安全意识,并避免黑客的入侵。

4.3定期的安全扫描以及防火墙技术

在计算机上执行定期的安全扫描,从而避免病毒进入计算机,将防病毒软件以及系统植入计算机,并实时地更新以及时地清除病毒。此外,它还会扫描计算机的资源收集路径,以清除用户使用的资源中的其他病毒,并有效地将资源与未知来源隔离。防火墙技术有效地隔离了计算机网络中不安全的软件以及信息,从而大大提高了安全性。

结语

综上,网络安全是社会普遍关注的问题,分析计算机的网络信息安全时,应着重关注信息安全系统的构建以及网络安全技术的实施,确保操作框架以及措施满足现实社会的需求,为确保用户的网络信息安全提供重要的保障,进而推动社会的信息化水平。

参考文献:

[1]王强.计算机网络与信息安全系统的建立与技术策略探讨[J].电子测试,2018,(6):130-131.

[2]付雪峰.关于计算机网络和信息安全系统的建立与技术策略研究[J].信息记录材料,2020,第21卷(5):153-154.

[3]姚宏凯.浅析计算机网络与信息安全系统的建立与技术[J].经济技术协作信息,2016,(1):94.

[4]张宏达.计算机网络与信息安全系统的建立与技术探微[J].科技经济导刊,2016,(30):38.