1、网络安全的重要性和挑战

1.1 网络安全的定义与重要性

网络安全指的是通过采取各种安全措施,保护计算机网络系统及其中的数据不受未经授权的访问、破坏、篡改和泄露。随着互联网的快速发展,网络安全变得尤为重要。

网络安全的重要性主要体现在以下几个方面:

网络安全保障了信息的机密性和完整性。在信息时代,各种重要信息被存储在计算机网络上,如个人隐私、商业机密、国家机密等。网络安全确保这些信息不被未经授权的人获取,并保持其原始状态。

网络安全维护了网络的正常运行。网络攻击可能导致网络延迟、故障甚至瘫痪,对个人、组织和国家造成严重损失。网络安全保障了网络的稳定性和可靠性,确保网络可以正常运转。

网络安全维护了社会稳定和经济发展。网络安全问题容易导致社会不安定,甚至对国家安全产生严重影响。为了保持社会的和谐和经济的可持续发展,网络安全必不可少。

1.2 当前网络安全面临的威胁及挑战

当前网络安全面临的威胁和挑战日益复杂。主要表现在以下几个方面:

网络攻击手段日益多样化。黑客利用各种技术手段进行攻击,如计算机病毒、网络钓鱼、网络入侵等,对网络安全形成威胁。

恶意软件的增多。恶意软件如勒索软件、木马等越来越普遍,它们可以窃取、篡改用户数据,对个人和组织造成严重损失。

再次,网络安全法律法规的不全面。在许多国家,网络安全法律法规的制定仍然滞后,无法有效应对网络安全问题,给黑客提供了可乘之机。

人为因素的影响。人为因素是导致网络安全问题的主要原因之一,如密码管理不当、对网络安全意识缺乏等,都为网络攻击提供了合适的入口。

1.3 信息技术与网络安全的关系

信息技术是网络安全的基础和驱动力。信息技术的不断发展为网络安全提供了更多的解决方案和手段。例如,加密技术可以保护数据的机密性;身份认证技术可以确认用户身份;入侵检测和防御系统可以监控和阻止网络攻击。

同时,信息技术的发展也带来了新的网络安全挑战。新兴技术如云计算、物联网、人工智能等都给网络安全带来了新的风险和威胁。因此,信息技术的创新和网络安全的保护需要相互促进和补充。

2、通信技术的演进和创新应用

2.1 通信技术的发展历程

在过去的几十年里,通信技术经历了巨大的演进和创新。从最早的固定电话网络到现在的移动互联网,通信技术已经成为现代社会的核心基础设施之一。通信技术的发展历程可以分为以下几个阶段。

是传统电话网络时代,也称为PSTN(Public Switched Telephone Network)时代。在这个阶段,人们主要通过有线电话线路进行语音通信,通信能力有限,用户之间的互动性低。

然后是数字通信技术的兴起。这一阶段的典型代表是ISDN(Integrated Services Digital Network)和DSL(Digital Subscriber Line),它们利用数字信号传输提高了通信质量和速度。

接着是移动通信技术的发展。从2G(Second Generation)开始,手机通信迅速普及,人们可以通过手机实现语音通信和短信传输。3G和4G技术的出现,加快了移动互联网的发展,人们可以进行更多的移动应用和数据传输。

最近几年,5G技术的推出引发了一场通信技术的革命。5G技术在通信速度、带宽、延迟等方面都有了显著提升,为更广泛的应用场景(如物联网、智能交通等)提供了可能。

2.2 创新通信技术的应用领域

随着通信技术的不断发展,它在各个领域都得到了广泛的应用。

是物联网(Internet of Things)。物联网是指通过互联网连接和交互的各种物理设备,如智能家居、智能车辆等。通信技术在物联网中发挥着重要作用,实现设备之间的远程监控、数据传输和互操作性。

是智能交通系统。通信技术可以实现车辆与交通设备之间的实时通信,提高交通效率和安全性。比如,智能交通信号控制系统可以通过通信技术来感知交通流量,优化信号配时,减少拥堵。

另一个应用领域是虚拟现实和增强现实。通信技术可以实现虚拟现实和增强现实设备之间的信息传输,支持用户之间的实时交互和合作。通过通信技术,用户可以远程参与虚拟会议、体验虚拟游戏等。

2.3 通信技术对网络安全的影响

通信技术的发展对网络安全带来了新的挑战和机遇。

随着通信技术的进步,网络攻击的方式和手段也在不断演进。黑客可以利用通信技术的漏洞进行网络入侵、数据窃取和拒绝服务攻击等。因此,保护通信技术的安全性对于防止网络攻击至关重要。

通信技术的普及和应用使得信息的传输更加便捷和快速,但同时也增加了信息泄露的风险。网络安全需要保护用户的个人隐私和敏感信息,防止信息被黑客获取和滥用。

此外,通信技术的演进还带来了更多的安全需求。例如,物联网中的设备数量庞大,安全风险也相应增加。同时,智能交通系统需要保护车辆和交通设备之间的通信安全,防止恶意干扰和攻击。

通信技术的演进和创新应用既带来了便利和发展机遇,也带来了新的网络安全挑战。在通信技术的应用过程中,必须重视网络安全,采取相应的安全措施和策略,保护用户的隐私和数据安全。只有在安全的网络环境中,通信技术才能更好地发挥其作用,推动社会进步和创新发展。

3、网络安全与通信技术应用的问题分析

3.1 网络安全问题的具体表现

网络安全问题是指在网络通信过程中可能产生的各种安全隐患和威胁,严重危害着现代社会的信息安全和经济稳定。具体来说,网络安全问题主要包括以下几个方面:

(1) 数据泄露

数据泄露是指未经授权的个人或组织获取、窃取、拷贝、修改或删除敏感数据的行为。目前,网络上存储着大量的个人和机构信息,如银行账户、信用卡信息、身份证号码等,如果这些信息被黑客获取,将造成极大的经济和社会风险。

(2) 恶意软件

恶意软件(Malware)是指通过各种手段,如病毒、木马、蠕虫等,在用户不知情的情况下侵入系统、窃取信息或破坏数据的软件。恶意软件可通过网络传播,感染大量设备,对个人、企业和国家的信息安全造成严重威胁。

(3) 网络攻击

网络攻击是指黑客通过技术手段对网络系统或设备进行入侵、破坏、破解等行为,以获取非法利益或破坏网络正常运行。常见的网络攻击手段包括拒绝服务攻击(DDoS)、SQL注入攻击、跨站脚本攻击等,对网络安全造成严重影响。

3.2 通信技术应用中存在的安全隐患

尽管通信技术在推动信息交流和经济发展方面发挥了积极的作用,但也存在一些安全隐患,需要加以重视和解决。

(1) 网络协议的漏洞

网络协议是保证信息传输安全和有效的重要基础,然而,网络协议中存在着各种漏洞。黑客可以利用这些漏洞入侵网络系统,进行非法操作或获取敏感信息。

(2) 身份认证的安全性

身份认证是确保通信双方的真实性和合法性的重要手段。然而,在实际应用过程中,身份认证的安全性存在着一定的隐患。如何确保身份认证的准确性和可靠性,成为了一个亟待解决的问题。

(3) 数据隐私保护

在通信技术应用中,用户的个人信息和隐私面临着泄露的危险。当黑客成功入侵系统或窃取数据时,用户个人信息可能会遭受到泄露,给个人和社会带来很大的损失。

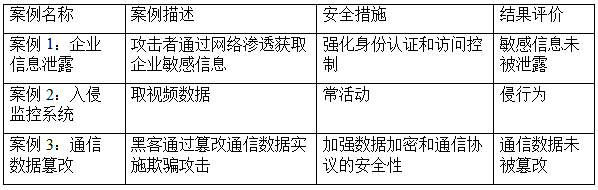

3.3 典型案例分析

为更好地理解网络安全与通信技术应用在现实生活中的问题,下面将介绍两个典型案例。

案例一:2007年,美国零售巨头塔吉特公司遭遇大规模数据泄露事件。黑客入侵了塔吉特公司的计算系统,窃取了超过4,500万客户的信用卡号码和个人信息,造成了巨大的经济和信誉损失。

案例二:2017年,全球爆发的WannaCry勒索软件攻击事件。该恶意软件利用了微软操作系统的漏洞,通过邮件和网络传播,感染了多个国家和地区的计算机系统,勒索用户的数据,造成了巨大经济损失和社会恐慌。

这些案例充分展示了网络安全问题的严重性,揭示了通信技术应用中存在的安全隐患,也提醒我们需要加强网络安全意识和技术防护。

通过以上案例分析,我们可以看到在网络安全与通信技术应用中存在的问题,并且这些问题给个人、企业和国家带来了巨大的风险与损失。因此,我们需要采取有效的对策来应对这些挑战。

4、网络安全与通信技术应用创新对策

4.1 建立完善的网络安全防御体系

网络安全防御体系是维护网络安全的基础,它应该是一套全面、严密、高效的机制,能够及时发现、识别和应对各种网络攻击。为了建立一个完善的网络安全防御体系,我们可以采取以下对策:

(1) 强化边界防御

边界防御是网络安全的第一道防线,通信技术的应用对边界防御提出了更高的要求。我们可以通过使用防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)等技术手段来实现边界防御。同时,还需要加强对边界设备的管理和维护,及时更新和升级安全设备的防护能力。

(2) 加强身份认证和访问控制

身份认证和访问控制是网络安全的重要手段,可以有效防止未经授权的用户对网络资源的访问。通过采用双因素身份认证、多层次访问控制等技术手段,可以提高用户的身份验证和访问控制的安全性。此外,还可以结合人工智能等技术,对异常访问行为进行实时监测和响应,及时发现并阻止潜在的网络攻击。

(3) 加强网络日志监控和分析

网络日志监控和分析是实现网络安全的有效手段,可以帮助及时发现网络安全事件和异常行为。通过建立全面的网络日志监控系统和事件响应机制,可以实时获取网络安全事件的相关信息,并进行分析和处理。同时,可以采用大数据分析和人工智能等技术来自动化网络日志的监控和分析,提高对网络攻击的预警和应对能力。

4.2 优化通信技术的安全设计

通信技术的安全设计是网络安全的重要保障。在通信技术的应用创新过程中,我们应该注重以下几个方面的安全设计:

(1) 数据加密和身份验证

在通信技术的应用中,数据加密和身份验证是确保通信安全的基础。我们可以采用对称加密和非对称加密等技术手段对通信数据进行加密,防止数据被篡改和窃取。同时,还应该加强对通信参与方身份的认证和验证,确保通信的真实性和合法性。

(2) 强化通信协议的安全性

通信协议是实现通信的重要基础,安全的通信协议能够有效地抵御各种攻击和威胁。我们需要注重通信协议的安全设计,加强对通信过程中的认证、加密、防篡改等安全机制的支持和保护。同时,还需要及时更新和升级通信协议的安全性,以应对不断演变的网络攻击。

4.3 创新通信技术应用的安全管理和控制策略

通信技术的应用创新为网络安全带来了新的挑战,我们应该采取相应的安全管理和控制策略来应对这些挑战:

(1) 制定合理的安全策略和政策

针对不同的通信技术应用场景,制定合理的安全策略和政策,以明确安全目标和要求。通过合理的安全策略和政策的制定,可以为通信技术应用提供明确的安全指导,保护网络资源的安全和可靠性。

(2) 加强安全培训和意识教育

安全培训和意识教育是提高通信技术应用安全的有效手段。通过加强对用户和操作人员的安全培训和意识教育,可以提高他们的安全意识和安全素养,减少安全漏洞和风险的发生。

(3) 定期安全评估和漏洞修复

定期进行安全评估和漏洞修复是保障通信技术应用安全的关键措施。通过对通信技术应用的漏洞和风险进行评估,及时发现和修复安全漏洞,加强系统的安全性和可靠性。

通过以上对策的实施,可以有效应对网络安全与通信技术应用的问题,保障网络的安全和可靠运行。

以上案例分析表格展示了三个典型案例,说明了网络安全与通信技术应用中存在的各种问题。通过对这些案例的分析,我们可以得出相应的安全对策,保障网络安全和通信技术应用的安全性。

网络安全与通信技术应用的创新对策应该包括建立完善的网络安全防御体系、优化通信技术的安全设计以及创新通信技术应用的安全管理和控制策略。通过有效的对策实施,可以提高网络安全和通信技术应用的安全性,促进网络安全和通信技术应用的健康发展。

结束语

网络安全和通信技术应用创新对策是现代社会中的重要问题。网络安全的重要性体现在保护个人隐私、维护国家安全、保障经济发展等方面。然而,随着技术的进步和信息化的推进,网络安全面临着日益复杂的威胁和挑战。通信技术的发展和创新为网络安全提供了新的机遇和挑战。网络安全问题主要表现为网络攻击、数据泄露、隐私保护等方面的挑战,而通信技术应用中存在的安全隐患主要包括网络漏洞、攻击手段和技术工具的不断演进等。因此,我们需要建立完善的网络安全防御体系、优化通信技术的安全设计,并创新通信技术应用的安全管理和控制策略。在防御方面,可以加强网络监测和入侵检测技术,建立及时响应和应急处理机制;在安全设计方面,可采用加密算法、身份认证和访问控制等措施,确保数据传输的安全性;在安全管理和控制策略方面,可以整合人工智能和大数据分析技术,实现智能化的安全管理和实时监控。只有通过有效的对策,才能够保障网络安全、促进通信技术的发展,并推动社会进步和繁荣。在实现数字化、智能化的时代背景下,网络安全和通信技术应用创新对策的重要性不断增加,我们应积极应对挑战,为构建安全可靠的网络环境和推动技术创新做出努力。

参考文献

[1] 网络安全与通信技术应用创新对策探析[J].刘平.江苏科技信息,2016,0(25):59-60.

[2] 融媒体网络安全监控分析[J]. 牛晓.西部广播电视,2022(S1)

[3] 网络安全技术在铁路通信网中的应用[J]. 马全龙.集成电路应用,2022(11)

[4] 5G技术与网络安全探讨[J]. 解朦朦.数字通信世界,2022(01)

[5] 车联网网络安全攻防演练研究与实践[J]. 郝志强;张格;刘冬.工业信息安全,2022(01)

[6] 5G网络安全发展趋势及创新进展探讨[J]. 孙凌波.网络安全技术与应用,2022(09)

[7] “5G+工业互联网”网络安全面临的主要威胁及对策[J]. 韩培松.网络安全和信息化,2023(05)